Пеленгатор

Содержание

Как спецслужбы вычисляют по мобильному телефону

Существует огромное количество мифов и домыслов как именно могут найти по анонимному номеру анонимного мобильного телефона. Мы же знаем правду и сейчас ею поделимся.

Бытует три распространенные версии: пеленгуют т.е. определяют источник радиосигнала, вычисляют специальным оборудованием на базовых станциях сотовой сети и вычисляют через разные скрытые возможности, якобы специально имеющиеся в каждом телефоне.

Мы поучаствовали в настоящем расследовании настоящего дела, где преступника вычислили по его мобильному телефону. И скажем следующее: первая версия немного содержит правды, но главный способ поимки не имеет ничего общего со всеми тремя.

Говоря в целом, следствие и криминалисты только в кино используют крутые спецсредства и дорогую аппаратуру. В реальности главный инструмент следователя: его голова и бумажки. А главный метод — язык не повернется сказать «дедукция», — назовём это «поиском закономерностей» или «статистика». И ещё есть такая штука как Время. Время всегда против анонимности: что-то мы делаем слишком вовремя, а что-то совсем не вовремя. И если где-то есть логи наших дел с отметками времени — нам не скрыться. А логи в мобильной связи ведутся по каждому байту. Далее подробнее.

КАК ВЫЧИСЛЯЮТ КТО РАБОТАЕТ С ЛЕВОЙ СИМ-КАРТЫ?

Вы не поверите: по «ведущему» телефону — Вашему настоящему. Внимательно прочитав следующий абзац Вы поймёте, как всё легко, просто и быстро. В описании используется термин «включение» — это момент, когда «анонимный» аппарат вышел в сеть. Итак, поехали, рассмотрим разные ситуации:

Ситуация первая: Вы пользуетесь «анонимным» мобильником, а настоящий находится рядом и включен. Следователи запрашивают логи всей соты в которой работает (работал) «анонимный» аппарат. Это всё, что им потребуется, что бы Вас вычислить (причем не только «по горячим следам», но и через неделю, месяц, не спеша, в кресле своего кабинета за чашечкой кофе). Делают рекурсивные выборки по промежуткам включения и смотрят кто ещё был в соте кроме «анонимного» аппарата. Например в одной соте были ещё 1000 включенных телефонов. При следующем включении 500 из тех, что были в первый раз. При следующем — 20 из тех, кто был в первый и второй раз. Чаще всего удается с логов трех-четырех включений найти точно пару телефонов, которые не покидают соту. Реже включений требуется больше: в таком случаи можно попробовать пробить историю по номерам множеств совпадений, а так же их владельцев. Если это бабуля 90 лет из которых номер у неё уже 10 лет и квартиру она не покидала 5 лет — то, явно, вариант отпадает. Таким образом следователи достаточно быстро выходят на настоящий номер телефона, одна история звонков по которому раскроет все карты. Нередко спецслужбам везет и с 2 включения: быстро изучить и отмести сотни номеров — дело лишь в количестве сотрудников. Бывает даже, что на настоящий номер выходят с первого и единственного включения»анонимного»! Не верите? А зря. Динамика в соте, поведение других аппаратов, будни / праздники могут существенно упростить работу силовиков. Могут во время работы «анонимного» мобильника все остальные выйти из соты, кроме Вашего (ну взяли остальные люди и переместились куда-то) или делать исходящие, отправлять СМС. Сейчас такое время, когда все ни минуты без мобилы. И это Вас палит: Вы же не можете одновременно делать исходящие с двух телефонов. Значит пока Вы «работаете» с «анонимного» все, кто звонит в Вашей соте — выходят из под подозрения и сужают кольцо вокруг Вас. Кроме того господин Случай не на Вашей стороне: у спецслужб логи в которых все данные от и до, а у Вас обычный быт со всеми непредсказуемостями. Пример: Вы сёрфите «анонимно» в интернете и тут Вам звонят на настоящий телефон. Вы начинаете говорить и трафик данных по интернету падает на время, статистически отличное от времени между средними загрузками страниц. Сопоставить все звонки в соте на точное совпадение с провалом трафика — дело секунд — и Ваш номер обнаружен. Может быть, конечно, что Вы просто пошли в туалет, но ведь проверить нужный ли номер «обнаружен» не сложно. А если Вам позвонят два раза?

Преступник включил аппарат, отправил СМС с требованием выкупа, выключил. Через день включил, позвонил обсудить условия выкупа, выключил. Третий раз включил — сообщил место встречи и время, выключил. Мы изучили логи по трём «включениям», — кто в этот момент был в соте все три раза. От второй «сверки» осталось четыре номера, от третьей — один.

Ситуация вторая: Вы пользуетесь «анонимным» мобильником, а настоящий предусмотрительно заранее выключаете. Невероятно, но Вы только упростили задачу следователям. Они просто посмотрят, кто отключился- именно отключился (телефон передает в сеть сигнал об отключении), а не покинул сеть незадолго до появления «анонимного». Можно смело говорить, что таких в соте будут единицы или даже Вы один. Для уточнения данных можно сравнить кто включился после отключения «анониста». И, так же, пробить на бабуль и прочих. Как видите отключение настоящего аппарата при пользовании «левым» только ухудшает анонимность.

Ситуация третья: Вы оставляете настоящий телефон дома включеным, а сами едете в другую соту, и только там включаете «анонимный». Думаете хитрый план? А вот нифига. Три фактора все равно выдают Ваш настоящий аппарат. Во-первых отрабатывается та же схема, что и в первой ситуации, только уже не по одной соте, а по нескольким. Сначала по одной, потом по соседним и так далее пока не дойдут до сравнения соты «анонимного» с сотой настоящего. Во-вторых и в главных: Ваш аппарат дома находится без хозяина и не может отвечать на звонки. Следовательно рано или поздно будут пропущенные, которые так же видны в логах. Нужно только сравнить на каком аппарате были пропущенные во все времена «включения» анонимного. Как думаете, многие из абонентов постоянно не берут трубку как раз в то время, когда Вы выходите с анонимного? Да никто, кроме Вашего настоящего телефона! Кроме того данный способ хорошо помогает в общем поиске: следователи могут очень быстро обзвонить номера, что остаются после сравнения логов сот. И если телефон не берут — в подозреваемые. В-третьих Вы не можете оставлять настоящий аппарат где попало — каждый раз в разных местах. Скорее всего он у Вас дома. То есть в одном месте на каждое включение. На этом можно построить дополнительную выборку для фильтра: сколько одних и тех же аппаратов находилось в одной и той же соте. В целом всё это приведет к быстрому, хоть и чуть менее быстрому, чем в предыдущих случаях, выходу на настоящий номер.

Ситуация четвертая: Вы выключаете настоящий телефон дома, а сами едете в другую соту, и только там включаете «анонимный». См. ситуацию №3 + ситуацию №2

Получается вся схема работает на том, что делается несколько включений с одного номера. То есть, если выходить с номера только один раз и потом выкидывать симку и телефон — найти будет невозможно?

Это поможет только в том случаи, если и «дело» Ваше на один раз и других похожих дел не было и больше не будет. То в есть реальности всех настоящих «дел» — не поможет. Смена номеров ничуть не усложнит задачу поиска настоящего телефона. Например в том же примере про шантаж: как смена номера поможет — ведь жертве-то одной и той же совершаются звонки. Следователи будут просто пробивать не по одному номеру 3 включения, а три включения разных номеров. Аналогично «темные делишки» в Интернете — номера легко объединяются по общему «делу». Скажем более — частая смена номеров только ухудшают безопасность т.к. следователи получат группы номеров и смогут легко пробить, например, откуда симки. И накрыть вас с поличным во время закупки новых или выйти на «продавца», который сделает «робота» или сольет номер, с которого Вы звонили ему. Анонимность — это не отсутствие данных для идентификации. Такого в современном мире просто быть не может. Анонимность — это хорошая имитация обычной, но не настоящей личности.

ЧТО ДАСТ СПЕЦСЛУЖБАМ НОМЕР НАСТОЯЩЕГО ТЕЛЕФОНА?

Мы рассмотрели, как легко и просто «пробить» силовикам настоящий номер подозреваемого по его «анонимному». Но что даст инфа о настоящем телефоне? Да всё. Кроме информации на кого оформлен номер следователи увидят кому Вы звонили. Наверняка среди них много тех, кто знает Вас лично. Увидят кто и как пополнял счет. Скорее всего там есть платежи и с настоящей карты через банкомат или с настоящего Вебмани-кошелька и т.д. То есть, собственно, Вы приплыли.

КАК ПЕЛЕНГУЮТ МОБИЛЬНЫЙ ТЕЛЕФОН?

На место в район работы соты, в которой находится телефон подозреваемого, выдвигается оперативная группа с ручным пеленгатором. Это никакой не экран с точкой, как показывают в фильмах, а простой радиоприемник со стрелкой, которая показывает мощность сигнала и антенной в форме буквы Н, буквы Ж, хитрой трубки или гиперболической / параболической тарелки (часто в комплекте идет несколько антенн для разных условий работы). Информация на какой точно частоте работает в настоящее время искомый аппарат имеется у базовой станции. Опер настраивает на эту частоту приемник, крутит вокруг себя антенной и смотрит на стрелку. Откуда сигнал сильнее всего — туда и идет. Заходит в подъезд, поднимается по лестнице и меряет сигнал. Находит таким образом нужный этаж, потом квартиру и всё, «анонимность» закончена. В наблюдаемом нами случаи время от подъезда «газели» оперов до вывода под белы ручки составило 25 минут. Учитывая сколько из них ушло на рекомендации «открывайте ибо откроем в любом случаи», сборы и вывод подозреваемого — можно прикинуть, за сколько среди десятков домов, сотен подъездов и тысяч квартир нашли нужную.

ТАК ЧТО ЖЕ ДЕЛАТЬ? АНОНИМНОСТЬ — МИФ?

Выше мы подробно рассмотрели, что имея настоящий личный мобильник мы никогда не будем анонимны даже с только что купленного нового телефона и только что купленной в подворотне сим-карты без оформления. Как мы уже говорили, доступная анонимность — это хорошая имитация обычной, но не настоящей личности. А отсутствие личности вообще в наших современных информационных реалиях просто невозможно. Ведь вот Вы, личность, сидите прямо тут и читаете эту статью. А вон снизу стоят счетчики ЛайфИнтернета и прочие.

Настоящие хакеры, чья свобода, а, быть может, и жизнь, зависит от анонимности не пользуются мобильными телефонами в повседневной жизни. Вообще не пользуются. Только одноразовые звонки, скайп и т.п. Да и жизни «повседневной» у них нет. Вечная мгла, небытие. Нет друзей, нет родных, нет привычек и «любимых» мест. Вот что такое анонимность. Но, на самом деле, в Сети есть полноценная другая жизнь, другие друзья и другие «места». И, часто, не только не хуже, но и получше будет, чем в реале. Так что не все так грустно. Просто не так, как у большинства. Однако это уже не «анонимность». У Вас есть имя, пусть и никнейм, но по нему знают именно Вас, у Вас есть интернет-друзья и места, где Вас можно найти в сети. Вас можно даже «наказать» хоть и без поездки в Сибирь. Таким образом легко понять, что условна не только анонимность, но и свобода, а «преступление» и «законы» — не едины, а относительны к обществу. А «общества» бывают разные.

Узнав немного о методах работы следователей Вы можете принять меры по улучшению безопасности в каждом конкретном случаи: например в ситуации №3 можно на настоящий телефон установить автоответчик или попросить друга отвечать если позвонят. Зарегистрировать настоящий телефон на настоящую бабушку, что бы пройти «фильтр на бабушку». Стараться рандомно комбинировать ситуации, оставлять телефон в разных местах и т.п. Это несколько усложнит работу следователей, но и усложнит Вашу «темную деятельность». А поможет ли в «час икс»? Далеко не факт.

Так что хорошо подумай, мой юный друг с криминальными наклонностями, стоит ли вообще игра свеч или, быть может, после одного-двух удачных дел лучше бы купить квартиру, машину, какой-никакой белый бизнес и завязать с «темной стороной» навсегда?

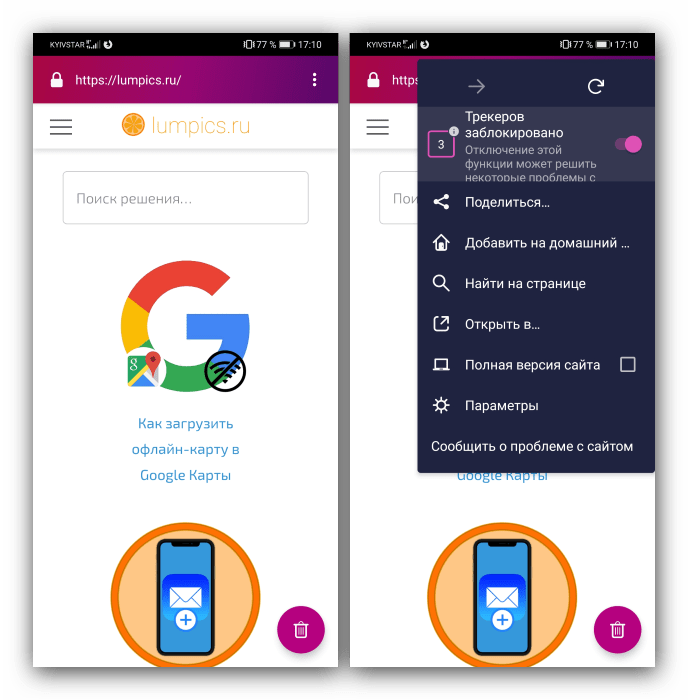

Перед тем как вы все-таки решитесь на такую операцию, как пеленгация сотового телефона, нужно уяснить для себя, что априори существуют два способа это сделать: с согласия того, кого пеленгуют, и без оного. Первый способ вполне законный и осуществляется с помощью тех самых сотовых операторов, которые и предоставляют услуги связи. Второй способ представляет собой набор всяческих шпионских программ и интернет-сервисов, как серых, так и, вообще, мошеннических. Итак, как запеленговать телефон:

- Вся большая тройка операторов предоставляет услуги определения местоположения абонента. Разница в ценах незначительна. В МТС нужно номер пеленгуемого абонента отправить на короткий номер 6677. Спишут с вас за это 5 рублей. На номер пеленгуемого абонента придет запрос на согласие. После того, как согласие будет получено, информация по геолокации поступит вам. Ещё можно послать смс со словом «мама» или «папа» на номер «7788». И 2 недели вы будете бесплатно знать, где находится ваш ребенок. Можно подключить услугу «Локатор», где на всё тот же номер 6677 нужно отправить только короткое слово «Где». И за 10 рублей вы это узнаете.

- Мегафон предоставляет сервис «Маячок». Набрав *141 # и указав номер мобильного телефона, можно узнать, где находится ваш ребенок. Даже если это и вовсе не ребенок. Но опять же, предварительно нужно получить согласие с номера вашего визави.

- Билайн в смысле отслеживания передвижения граждан весьма краток. Нужно отправить запрос на номер 5166, в меню «Найти абонента» ввести номер пеленгуемого, и после получения согласия с этого номера наслаждаться полнотой тайного знания.

- Кроме этих, вполне законных способов, есть и не совсем «легальные». Главным среди них является сайт Mobile Monitoring. Регистрируйтесь и следите. На сайте есть свои правила, больше напоминающие «фиговый листочек». Вы не имеете права следить за кем-то без его согласия — ни в коем случае. Хотя сам факт согласия подтверждать сайту не обязаны. К слову сказать, сайт предлагает еще и услуги по прослушиванию окружающего пространства вокруг абонента.

- Пользователи Android могут в официальном магазине купить Lost Android. Программа будет показывать карту с местонахождением абонента. Можно установить бесплатное приложение Android Device Manager. Отслеживая местоположение устройства, можно дистанционно его заблокировать.

- Есть программы, которые можно установить на свой телефон или компьютер, и уже без всяких «шпионских приспособлений» осуществлять свой тайный надзор. Первая из них — Sygis Family. Сервис не только отслеживает объект, но и информирует о заряде его батареи. Find my iPhone. Программа способна отслеживать все iOS устройства, и так же показывает оставшийся заряд на устройстве объекта слежки.

Вполне понятно желание знать, где ваш ребенок, и что с ним. Забота о престарелых родственниках тоже объяснима и оправдана. Но задумайтесь, ставя тайком следящую программу на телефон любимого человека, вы, действительно, хотите знать, где он? И вы, действительно, хотите слышать, что происходит вокруг него? И что вы будете делать потом с этим знанием?

Развитие технологий не всегда благо. Мир прожил бы и без ядерной бомбы, и без шпионских программ

Спортивная радиопеленгация

Корейский спортсмен с пеленгатором

Корейский спортсмен с пеленгатором

Спортивная радиопеленгация («охота на лис») — дисциплина радиоспорта, зародившаяся в Дании и Англии сразу после Второй мировой войны. Также известна под аббревиатурой ARDF (Amateur Radio Direction Finding). Представляет собой состязание между спортсменами (от 6 до 90 лет, в своей возрастной категории), которые с помощью карты местности (как правило масштаб 1:15 000), компаса и радиоприемника с направленной антенной (3,5 МГц и 144 МГц, он же — «пеленгатор») должны найти 5 радиопередатчиков в лесу, на пересеченной местности. Цель состязания — найти заданное количество «лис» (как правило, 5) за наименьшее время. Участие в соревнованиях требует не только значительной физической, но и умственной тренировки.

Близкий вид спорта к «Охоте на лис» — radio-orienteering (радиоориентирование). В нём на карте обозначены радиозоны, в которых «лису» (радиопередатчик) слышно. В «охоте на лис» радиозоны не обозначены, а радиопередатчики слышно почти по всему лесу (территории соревнований).

Чемпионат мира по ARDF в 2010 году прошёл в сентябре в Хорватии, на одном из островов около города Дубровник. Острова имеют участки непроходимой растительности, на них расположено много исторических памятников I—X века нашей эры.

О дисциплине

В настоящее время правила проведения международных соревнований устанавливаются Международным радиолюбительским союзом («International Amateur Radio Union», IARU). В СССР, как и других социалистических странах, данный вид спорта поддерживался на государственном уровне организациями ДОСААФ, входил в программы повышения обороноспособности страны, был популярен среди школьников и студентов. Снижение инвестиций в оборону привело к сокращению числа спортивных секций по «Охоте на лис», а отсутствие зрелищности этого вида соревнований для зрителей снижает шансы на его коммерческий успех. Сейчас наиболее известными международными событиями являются чемпионаты, проводимые IARU. Лидерами считаются такие страны, как Чехия, Россия, Япония, Украина, Казахстан, Германия, Венгрия, Англия, Китай и другие. Официальные Чемпионаты Мира проводятся раз в два года, чередуясь с Чемпионатами континентов (регионов IARU). Начиная с 2001 года ежегодно проводится Первенство Европы среди юношей до 15 лет. В настоящее время развитие спортивной радиопеленгации, как и других направлений радиоспорта, осуществляется под патронажем Союза Радиолюбителей России (СРР), который официально аккредитован государством в качестве Общероссийской федерации радиоспорта. Непосредственно спортивной радиопеленгацией занимается Комитет по СРП при Президиуме СРР под председательством Заслуженного Мастера Спорта России, Заслуженного тренера Куликова А. Ф. В России проводятся Чемпионат, Кубок и Первенство России, ряд Всероссийских соревнований, Чемпионаты, Кубки и Первенства Федеральных округов.

О соревнованиях

За возможно меньший период времени (лимитированный обычно 120-ю минутами) спортсмену, используя специализированный радиоприёмник, радиопеленгатор, предназначенный для определения направления на источник радиосигнала (радиопеленгации), предлагается найти на труднопроходимой пересеченной местности, чаще всего в лесу, гористом или болотистом, заданное количество (обычно 5, 4 или 3) установленных в произвольных местах радиопередатчиков, которые и называются «лисами».

Режим работы передатчиков по трансляции своей собственной последовательности кода Морзе (moe, moi, mos, moh, mo5) — 1 минута передачи, 4 минуты молчания. Таким образом, последовательно за 5 минут в эфир выходят 5 «лис». Затем этот цикл повторяется. Позывные «лис» подобраны таким образом, чтобы их можно было различать без знания кода Морзе. Номеру «лисы» соответствует количество коротких посылок («точек») в конце передаваемого позывного сигнала.

После старта спортсмен пеленгует источники сигналов, прогнозирует их местоположение, выбирает оптимальный маршрут и последовательность прохождения всех обязательных контрольных пунктов, находит и отмечается на них. Соревнования состоят из упражнений, различаемых по длине волны (частоте) передаваемого сигнала. Исторически в спортивной радиопеленгации использовались следующие диапазоны частот: 2 метра — 144—146 МГц, 10 м — 28-29 МГц и 80 м — 3,5-3,65 МГц. В настоящее время соревнований на 10-метровом диапазоне не проводится, а диапазон 80 м сузился до 3,5-3,6 МГц, как это принято за рубежом.

Длина дистанции от 5 до 10 км, в зависимости от пола и возраста участников. Мужчины от 20 до 39 лет и ветераны от 40 до 49 лет обнаруживают 5 радиопередатчиков. Юниоры и юниорки 16-19 лет — 4 передатчика (в последние годы юниорам на отборочных соревнованиях необходимо обнаруживать 5 «лис»). Юноши и девушки 14-15 лет — 3 передатчика. Младшие юноши и девушки 11-13 лет — 2 передатчика. Старшие ветераны обнаруживают по 4 или 3 передатчика. Длина дистанции в спортивной радиопеленгации измеряется по кратчайшему расстоянию между контрольными пунктами — «лисами», по оптимальному порядку прохождения («варианту»). Скорость прохождения дистанции сопоставима с результатами легкоатлетов на дорожках стадионов. Побеждает нашедший все контрольные пункты за наименьшее время.

«Охота на лис» изначально возникла как военно-прикладной вид спорта, и всегда такой оставалась — поскольку здесь в игровой форме имитируется работа военных контрразведчиков: отыскать и обезвредить вражескую разведгруппу. На проводимых в СССР соревнованиях спортсмены — «лисоловы» часто кроме собственно поиска «лис» состязались и в других военно-прикладных дисциплинах: метание гранат, стрельба.

Примечания

«Лиса» — маломощный KB или УКВ радиопередатчик, замаскированный в лесу, в поле, в горах, в населенном пункте и т. п. Мощность передатчика обычно не превосходит 10 вт. Задача охотника — в кратчайшее время отыскать, обнаружить одну или несколько «лис», согласно правилам соревнований. Перед стартом «охотник» получает карту местности, аппаратуру и стартовый билет. Старт может быть общим, индивидуальным или групповым. Трасса поиска «лис» может проходить по пересеченной местности с перепадом высот до 200 м, имеющей лес, кустарник, овраги, болота и ручьи, или в населенных пунктах. На трассе спортсменам категорически запрещается оказывать друг другу помощь в обнаружении «лис», пользоваться транспортом. При обнаружении «лисы» охотник получает отметку в стартовом билете. Закончившими дистанцию считаются спортсмены, выполнившие программу в контрольное время.Результат «охотника»—это время, затраченное на прохождение дистанции. По сумме времени поиска на двух или трех диапазонах определяют победителей в многоборье. В командных соревнованиях результат команды складывается из результатов всех членов команды.

Как обнаружить и запеленговать сигнал приёмника?

Нередко радиолюбители, увлекающиеся мониторингом, а также начинающие наблюдатели происходящего в эфире задаются вопросом: можно ли запеленговать сигнал рации или сканера, когда устройство находится в режиме приёма и передача не ведётся? Можно ли безопасно слушать разнообразные «интересные» частоты без опасения быть обнаруженным? Не вникая в юридические аспекты данного вопроса, попробуем разобраться в азах технической составляющей.

Как известно, такого рода идеи и опасения не возникают на пустом месте. Так как наша цель выяснить, излучает ли что-либо приёмник, вспомним его типы и немного истории. Во времена СССР, самым популярным был регенеративный приёмник, который радиолюбители собирали даже в домашних условиях. Он работает за счёт положительной обратной связи в одном из каскадов усиления радиочастоты в антенном контуре, за счёт чего контур переходит в режим генерации, а значит производит излучение. Именно по этой причине во времена Великой Отечественной Войны были случаи, когда враг мог обнаружить сигнал приёмника и запеленговать его местонахождение. Кроме этого, при использовании в гражданских целях приёмники могли создавать помехи друг другу, что делает затруднительным его использование в городских многоквартирных домах и даже районах. Мощность излучения данного типа приёмников составляла около 300 мВт. Паразитные излучения данного типа приёмника действительно можно запеленговать и обнаружить, однако, такие приёмные устройства уже давно не используются ни в профессиональной, ни в любительской технике и сегодня являются лишь предметом для изучения азов радиосвязи.

Следующий тип — радиоприёмник прямого усиления. В нём отсутствуют промежуточные преобразования частоты, а отфильтрованный от соседних каналов и усиленный сигнал поступает непосредственно на детектор. Данный тип приёмника не имеет внутреннего генератора, и, соответственно, ничего не излучает, а значит, и запеленговать или обнаружить его присутствие невозможно. Данный тип приёмников широко используется и сегодня, им снабжаются рации бюджетных ценовых категорий. Если использовать рацию с таким типом приёмника в качестве сканера для прослушки частот, то можно быть уверенным, что его никто не обнаружит. Разумеется, если при этом не выходить в эфир. Однако, параметры работы таких приёмников могут не соответствовать современным требованиям и иногда оставляют желать лучшего.

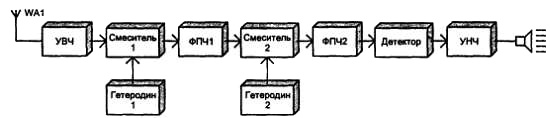

Им на смену пришли более современные супергетеродинные приёмники с двойным преобразованием частоты. Это самый распространённый тип приёмников, использующихся в современном оборудовании радиосвязи. Гетеродины приёмных устройств супергетеродинного типа, представляющие собой маломощные генераторы, способны создавать паразитные излучения. Гетеродин приёмника не подключен к антенне, однако его сигнал может переизлучаться от соседних контактов и дорожек микросхемы, находящихся рядом, а также от металлического шасси радиостанции. Это излучение крайне мало, однако, оно всё-таки есть. Точно определить величину излучаемой мощности весьма проблематично, она может составлять несколько десятков микроватт, другими словам ничтожно мало.

Можно ли его запеленговать или обнаружить? С той точки зрения, которая интересует тех, кто опасается обнаружения — разумеется, нет. Вспомним, что официально разрешённая мощность для общения на диапазоне PMR в России составляет 0,5 Ватта, т.е. 500 мВт. На открытом пространстве при идеальных условиях и полном отсутствии помех такой мощности может оказаться достаточно для связи на несколько километров, однако, стоит оказаться в городской застройке, её будет не достаточно даже на квартал уверенного приёма и передачи. Мало того, одна железобетонная стена может оказаться непреодолимой преградой для столь малой мощности. И всё это с тем условием, что на радиостанции установлена настроенная антенна и её передатчик рассчитан на работу именно на необходимых частотах.

В случае же нескольких десятков микроватт излучения от гетеродинного приёмника, паразитное излучение которого не попадает на приёмную антенну, обнаружить их извне будет крайне сложно, либо невозможно вовсе. Если в лабораторных условиях попытаться смоделировать подключение анетнны к излучающим элементам приёмника, его очень слабый сигнал можно будет услышать всего на несколько метров открытого пространства. Любая стена или простое удаление от приёмника не позволит обнаружить сигнал этих паразитных излучений и тем более запеленговать его извне, даже используя специальные средства.

Если Вы любите блуждать по эфиру в поисках интересных сигналов — можете не опасаться того, что кто-то обнаружит Ваш сканер или многодиапазонную рацию и наведается к Вам в «гости» с лишними вопросами. Прослушивание и мониторинг того, что вещается в радиоэфире в открытом виде не запрещены законодательно, а непосредственное обнаружение и пеленгация приёмника современного оборудования невозможны вовсе.

Что такое пеленгатор-онлайн

Пеленгатор-онлайн — система, созданная определения местоположения абонента по средствам сигналов от спутника. Пеленгатор-онлайн устанавливается на мобильный аппарат в виде приложения. Владелец может узнавать местоположения пользователей, просто вводя нужный номер мобильного. Это простая и понятная программа для поиска человека по номеру телефона.

Многие люди хотят отследить местонахождение человека без его ведома. Это и ревнивая жена, и просто человек, уличивший друга во вранье. В связи с этим, начинают поиск системы. И находят. Много сайтов предлагают к скачиванию профессиональный пеленгатор, с помощью него, пользователь определит точное местоположение клиента. Важно знать, любые закачки, которые предлагают фантастические услуги, являются происками мошенников. Сбор информации о местоположении человека без его ведома незаконен.

![]()

После того, как пользователь скачает с сайта систему, предоставится специальная форма, где нужно заполнить поля. Видом она похожа на профессиональный пеленгатор. Ввести просят страну, номер телефона и в принципе все. Далее загружается картинка карты мира или определенного материка (смотря что было введено в строке страны). И в принципе на этом действие заканчивается.

Дальше может последовать 2 варианта:

Пользователя попросят ввести специальный набор цифр — ключ. Для получения ключа, необходимо заплатить чисто символическую цену. И, конечно, после оплаты не последует действий. Пользователю предложат, для точности пеленгации, скачать программу.

Пользователя попросят ввести специальный набор цифр — ключ. Для получения ключа, необходимо заплатить чисто символическую цену. И, конечно, после оплаты не последует действий. Пользователю предложат, для точности пеленгации, скачать программу.

Программа, как правило, вредоносная. И открытие станет фатальным для компьютера или пользователь может стать объектом для слежки. Чтобы без всяческих действий узнать местоположение телефона, нужно обратиться к оператору сотовой связи, где привязан мобильник. Но на эти действия должны быть основания: пропажа хозяина телефона, розыск правоохранительными органами или пропажа телефона. И, соответственно, все запросы к сотовому оператору могут делать только специальные органы.

Но есть люди, которым нужно узнать местоположение домочадцев. Особенно это относится к родителям. Они хотят постоянно быть в курсе, где находится ребенок и постоянно его контролировать. Существует специальная программа. Она проста в использовании, не требует специальных знаний или продвинутых гаджетов. Работает по GPS сигналу с мобильного номера с согласия второго абонента. Таким является «Отслеживание по номеру телефона». Является программой, дающей точные данные.

Отзывы о программе

Мария, 23 года

Приложение достаточно точное, в любое время могу найти свой пропавший телефон с другого абонента. Есть даже спутниковые карты. Пеленг телефона по номеру — это практично и удобно.

Павел, Москва

Постоянная проблема у родителей: где находится их ребенок. Приложение постоянно помогает проверять местонахождение сына и состояние мобильника. Точность редко подводит, в основном работает исправно. Основной плюс, что я могу посмотреть, где мой ребенок в течение дня. Раньше я не мог проверить, обманывает ли он. Теперь все передвижения по городу в телефоне.

Дарья, СПб

У меня два ребенка — подростка. Скачала приложение по отслеживанию по номеру мобильника и теперь точно знаю, где находятся дети. Плюсом является то, что приложение показывает уровень зарядки на аппаратах. Это полезно для предотвращения неудобных ситуаций с севшей зарядкой и обрывом связи.

Иван, Краснодар

Начал пользоваться приложением. Из минусов — реклама, и закрыть нельзя, так как без интернета работать не будет. Долго отправляется смс уведомление человеку, которого хочу найти. В остальном плюсы. Быстрота поиска и точность (были сбои, после перезагрузки исправлялись). Спасибо разработчикам.

Видео на тему «Определить местоположение по номеру телефона — gsm пеленгатор разоблачение»:

Добавить комментарий