Андроид триада

Содержание

- Android вирус продолжает атаковать в 2020 году

- Исследование Android вируса

- Методы распространения Android угроз

- Варианты Android вируса

- Удаление Android угрозы и подчинка вашего девайса

- Обновленные инструкции для удаления Android вируса:

- История вируса Triada

- Как Triada проникает в смартфоны?

- Устройства каких производителей могут иметь вирус Triada?

- Как удалить Triada с Andro >Мы советуем всегда устанавливать новые обновления операционной системы, потому что каждая версия более защищена, чем предыдущая. Каждую новую версию разработчики стараются сделать менее уязвимой.

Android вирус продолжает атаковать в 2020 году

Список вредоносных приложений, который принадлежит к группе Android вирусов, все еще расширяется. Эксперты по безопасности утверждают, что одно из 10 приложений заражено Android паразитом. К сожалению, многие из этих приложений можно загрузить из Google Play. Однако, Google прикладывает много усилий для защиты пользователей и предотвращения вредоносных приложений. Самым большим источником зараженных программ являются сторонние веб-страницы. Хотя это не единственный способ, как Android вирус может заразить девайс.

В феврале 2016 года, была замечена версия Android вируса, которая распространяется через текстовые сообщения и нелегальное подключение. Наиболее опасные версии угрозы заинтересованы в получении личной информации о жертве, и часто эта информация включает кредитные карты, реквизиты, логины и пароли. Другие варианты приводят к меньшему ущербу, такому как распространению контактного списка жертв, записи разговоров, доставки рекламных объявлений, инициирования перенаправления на различные сайты или заражению девайсов другими угрозами.

В 2017, был обнаружен новый вариант вируса, используемый утонченную социальную технику для проникновения в устройства через троянное приложение. Поэтому, вы должны быть осторожны при установке новых программ. Тем не менее, если вы заметили, что ваш планшет или телефон начали странно себя вести, вы не должны игнорировать эти симптомы.

Если ваша система замедляется, подозрительными оповещениями, перенаправлением и удивительным ростом телефонных счетов, вам нужно проверить устройство на угрозы, потому что эти признаки являются главными признаками вашего заражения. Для удаления Android вируса, вы можете использовать Reimage Reimage Cleaner Intego.

Вопросы о Android virus

Android вирус

Исследование Android вируса

Заражение Android вирусом , безусловно, разочаровывает. Настоятельная реклама сигнализирует о, том, что на вашем устройстве что-то не так. Исследователи безопасности настоятельно рекомендуют избегать лотерейных и подобных объявлений, которые могут начать прерывать вас.

Кроме того, вы должны уделять внимание таким знакам, как постоянные зависания вашего устройства. Если ваш телефон или другой Android-девайс начали зависать и не функционируют при просмотре интернета, вы должны установить Android антивирус и проверить их.

Также, уделите внимание вашим телефонным счетам и отследите их номера. Если вы начали получать повышенные телефонные счета, вам нужно проверить ваш месячный отчет. Высокая возможность того, что инфекция подписала вас на премиум версию. Чтобы сэкономить деньги, необходимо осуществить удаление Android вируса. Для предотвращения такой угрозы, вы должны подумать о Android антивирусе.

‘Однако, некоторые эксперты утверждают, что предотвращения таких угроз не требует средства безопасности, поскольку Android безопаснее других операционных систем, но они также соглашаются, что вам надо подумать о методах предотвращения, чтобы обезопасить себя от вирусом.

Методы распространения Android угроз

Android вирус все еще распространяется через сторонние приложения, которые должны быть установлены на телефон вручную. Однако, новые методы, используемые для распространения этой угрозы начали распространяться вокруг и сегодня, вы можете заразиться вирусом, нажав на вредоносную ссылку. В большинстве случаев, люди загружают эту угрозу на их устройства в связке с нелицензированными или экспериментальными приложениями, которые активно продвигаются на Google Play и других подобных местах.

Чтобы избежать этого, мы настоятельно рекомендуем вам загружать приложения только с легальных страниц, которые проверяют каждую продвигающуюся программу. В данном случае, вы можете положиться на Google Play Store, Amazon и Samsung.

Кроме того, даже если вы выберите одно из этих домен, вы все равно должны проверить приложение перед загрузкой на ваше устройство, потому что вы никогда не можете знать, какая угроза там скрывается. Если вы заинтересованы в кибер безопасности, вы наверняка уже слышали о хакерах, которые добавляют свои вредоносные приложения на Google Play и собирают более 10.000 загрузок перед раскрытием.

Также, сообщалось о сомнительных веб-сайтах, которые автоматически могут загрузить инфекционные приложения на ваш телефон. Чтобы поддерживать ваше устройство чистым и полностью защищенным от Android вирусов, вы должны остановиться посещать подозрительные/нелегальные сайты и никогда не нажимать на ссылки, которые могут показаться вам во время вашего поиска.

Наконец, мы считаем, что настало время подумать о мобильном антивирусе, который может помочь людям предотвратить установление вредоносных приложений, включая Android паразитом.

Варианты Android вируса

Com.google.provision вирус работает как вредоносный скрипт, который загружает и устанавливает неизвестные приложения в систему Android. К сожалению, инфекция не нацелена на пользователей Android, но имеет свои вариации, занимающие ПК и планшетные устройства.

С появлением инструмента администрирования устройств на Android 2.2, это вредоносное ПО для Android имеет больше шансов разразиться в системе. Вы не сможете обнаружить его самостоятельно.

В настоящий момент единственным надежным методом удаления вируса является ликвидации паразита, с помощью установки мобильной версии средства для устранения вредоносных программ. К сожалению, сброс заводских настроек не помогает остановить заражение, но вы можете попробовать.

DoubleLocker ransomware virus. В сентябре 2017 года исследователи вредоносных программ обнаружили новую версию мобильного вредоносного ПО. Он распространяется как поддельное обновление Adobe Flash. После атаки он блокирует устройство, заменяя PIN-код. Затем он запускает шифрование данных и требует оплату 0,0130 биткойнов, чтобы разблокировать устройство и восстановить файлы.

Кроме того, вредоносное ПО может также украсть деньги из PayPal и банковских счетов. Поэтому удаление вируса должно выполняться как можно скорее. Тем не менее владельцам устройств без маршрутизации может потребоваться перезагрузить зараженные телефоны, чтобы разблокировать их. Пользователи маршрутизированных устройств могут использовать инструмент Android Debug Bridge (ADB). Кроме того, удаление DoubleLocker должно выполняться с помощью программного обеспечения безопасности.

LokiBot virus. Infostealer.Lokibot — это вредоносное приложение, предназначенное для Android смартфонов. Как только оно попадает на устройство жертвы, может отправлять SMS-сообщения и отвечать на них, использовать мобильные браузеры, указывать конкретные URL-адреса и устанавливать прокси-сервер SOCKS5.

В результате, исходящий трафик жертвы может быть перенаправлен. Вирус также может составлять и отображать поддельные уведомления для пользователя, побуждая жертву открыть банковский счет. Как только жертва делает это, вирус загружает фальшивую страницу входа и собирает все введенные данные, которые жертва вводит в предоставленные поля.

Степень этого троянского вируса быстро растет, потому что он продается на темных веб-форумах примерно за $2000, что означает, что любой преступник может купить и распространять его.

В октябре 2017 года, LokiBot угроза стала способна стать вирус-вымогателем. Однако эта функция активируется только в том случае, если жертва обнаруживает Infostealer.LokiBot и пытается ее удалить. Вредоносная программа не может применять шифрование файлов жертвы, но в любом случае отображает сообщение блокирующее экран. В нем говорится: «Ваш телефон заблокирован через просмотр детской порнографии,» и требует оплату $100 в течение 48 часов. В противном случае, как говорит вирус, дело «будет передано в полицию.”

NotCompatible вирус это опасный Android вирус, действующий в качестве прокси-сервера. Как только он попадает внутрь целевой системы, он подключается к своему серверу и ждет конкретных команд. Было много предположений о том, что это вредоносное ПО способно подключать пораженные устройства к ботнету, а затем превращать их в спам-машины.

Кроме того, некоторые эксперты по безопасности предупреждают, что NotCompatible можно легко использовать для кражи личной информации с телефона или другого устройства. Чтобы защитить себя от этих проблем, мы настоятельно рекомендуем вам загрузить мобильный антивирус. Это поможет вам предотвратить проникновение этой угрозы и других подобных также.

Lastacloud вирус это троян, также известный, как Android.Lastacloud. Он активно распространялся через обновление для WhatsApp и Android браузера, которые, представляют себя, в качестве Updatecom.whatsapp.update и com.androidbrowser.update. После проникновения в устройство, эта угроза пытается украсть персональную информацию, такую как список контактов, аккаунты, которые используются жертвой, внутренние и внешние данные и другое.

Кроме того, паразит может также пытаться заразить систему другой угрозой. Почти каждая надежная антивирусная программа для Android способна удалить Lastacloud вирус. Пожалуйста, НЕ откладывайте его удаление, потому что вирус может привести вас к серьезным проблемам.

Android Police вирус это новая версия FBI вируса, которая способна заразить Android OS. Сегодня, это самый опасный пример Android вируса, так как он блокирует целую систему и шифрует файлы, которые на ней установлены.

Также, он может вызвать предупреждающие сообщения и перенаправления на вредоносные сайты, пытающиеся заставить людей заплатить выкуп разработчикам угрозы. Не трудно обнаружить проникновение этого вируса. Если вы заразились, вы должны избегать посещения сайтов, которые дополнительно запрашивают логины и пароли. Конечно, вам надо устранить Android паразита как можно скорее.

Android вымогатель это вредоносная телефонная угроза, которая использует обманную технику клика, для получения прав администратора на целевом устройстве. Однако, она может проникнуть в устройство через вредоносные приложения, такие как Porn ‘O’ Mania.

Чтобы избежать зараженных приложений, вы должны использовать официальные бренды, такие как Google Play и Appstore. После того, как Android вымогатель заразит систему, он шифрует файлы жертвы и блокирует их. Он также угрожает пользователю и утверждает, что предоставит данные жертвы и историю посещений людям из списка контактов. Этот вирус должен быть немедленно устранен.

Svpeng вирус это Android вымогатель, который появился в 2014. Однако, выглядит, что он все еще активен – в 2016 году, пользователи Android были поражены огромной волной этого вируса, вызывающего серьезные проблемы на телефонах и планшетах.

Что делает эта угроза? Это типичный «lockscreen» паразит, блокирующий экран телефона поддельными сообщениями FBI. На самом деле, люди, которые работают за Svpeng вымогателем, не имеют никакого отношения к FBI. Они просто пытаются обмануть жертв на оплату поддельного выкупа. Пожалуйста, НЕ попадайтесь на такие утверждения. Вам надо удалить Svpeng с системы и обновить ваш Android девайс к начальным настройкам.

Mazar угроза это не традиционная версия Android вируса. Эта угроза распространяется через текстовые сообщения, которые наполнены инфекционными ссылками. После того, как жертва нажимает на, казалось бы законную ссылку, Android система заражается вредоносным программным обеспечением, и начинаются опасные действия, за вашей спиной.

Обычно, угроза отслеживает телефон или другой Android девайс, изменяет его настройки, относительно своих потребностей, отправляет SMS на премиум номера, и инициирует через интернет незаконные подключения. Те, кто подключаются, получают права администратора, и могут делать все что захотят. Нет сомнений в том, что вам надо удалить Mazar вирус с вашего устройства. В противном случае, вы можете потерять важную информацию. ыф

Smartcars—hacking Android угроза была представлена исследователями в конце ноября 2016 года. Следуя компании, известной, как Promon, она использовалась ими для взлома официальных Android приложения Tesla, которое позволяют найти машину, открыть дверь и завести ее.

Чтобы выполнить эти команды, в первую очередь, Android угроза модифицирует исходный код. Затем, она делиться логинами и паролями с атакующими и помогает им украсть машину. Однако, вирус, который был протестирован Promon исследователями, не полагается на какие-либо уязвимости Tesla приложения. Следуя компании, вирус должен быть установлен вручную и помощью социальной инженерии и подобных техник.

Gooligan угроза исказила более 86 приложений, таких как Youtube Downloader, Kiss Browser, Memory booster, Demo, Perfect Cleaner, Battery Monitor, System Booster и т.д. Выглядит, что вся производительность системы, связанные браузер программы, игровые приложения, также же, как и порнографические, рискуют стать носителями Gooligan.

Более 74% Android телефонов, могут быть уязвимы к этой новой версии вируса. После процесса заражения, угроза укорачивает устройства и предоставляет полный доступ для установки более вредоносных элементов. Такая деятельность осуществляется исключительно с целью кражи вашей личной информации, такой как данные для входа в банковские счета.

Интересно, что Ghost Push вирус, который вышел на сцену в прошлом году, послужил основой для текущей угрозы. Надо сказать, что улучшенная версия гораздо более коварна. Пользователи, которые используют Android OS Ice Cream Sandwich, Jellybean или Kitkat версии, становятся главными мишенями этого паразита, так как они занимают большинство операционных систем на рынке.

Хотя, Google уже принял некоторые меры для удаления всех приложений, которые были скомпрометированы этим вирусом, все еще, существует много зараженных приложений сторонних разработчиков. Более чем 1 миллион пользователей сообщили, что они подвергались нападению этой угрозы.

HummingWhale вирус. Это вредоносный вирус является обновленной копией HummingBad угрозы, которая известна своими массивными атаками на Android пользователей. Еще в 2016 году, этот вирус нанес ущерб примерно 10 миллионам Android устройств. Недавно, HummingBad появился в новой форме и с новым именем, и в этот раз он называется HummingWhale.

HummingWhale угроза, по-видимому, доступна на Google Play Store в виде 20 различных приложений, большинство из них названы Camera. Примеры включают Rainbow Camera, Whale Camera, Ice Camera, Hot Camera и другие приложения. Угроза используется для установления виртуальной машины на зараженный девайс, скрытой установки дополнительных компонентов и доставки раздражительной рекламы для пользователя. После того, как юзер закрывает рекламу, угроза загружает уже обновленную темную программу на виртуальную машину, чтобы создать фальшивый ID реферера, который используется для получения дохода.

HummingBad вирус. Впервые обнаруженная в феврале 2016 года угроза, уже заразила более 10 миллионов Android пользователей. Угроза распространялась через «drive-by атаки” и пользователи заражались, после посещения вредоносных веб-сайтов. В январе 2017 года, угроза была обнаружена в распространении на Google Play в качестве HummingWhale приложения. После проникновения, HummingBad угроза получает доступ к ядру операционной системы смартфона.

Затем, она начинает поставлять сомнительную рекламу и отображать оповещения о необходимости обновить систему. Когда пользователи нажимают на такое объявление, разработчики получают доход. Однако это не главная проблема. Паразит также получает полный доступ к зараженному устройству и пробует украсть личную информацию пользователя, такую как контакты, логины, информацию о кредитной карте или банковского счета. По этой причине, очень важно удалить HummingBad вирус, как только он появится на девайсе.

Lockdroid вымогатель. Также известная, как Android.Lockdroid.E, угроза распространяется, как «Porn ‘O’ Mania” приложение. Вирус использует социальные техники инженерии, чтобы получить права администратора на зараженном девайсе. Он направлен на достижение этой цели, используя поддельную установку пакета.

Как только установка завершена, Lockdroid вирус получает полный доступ над устройством и шифрует данные. Более того, он может изменить PIN и заблокировать девайс. В таком случае, устранение угрозы может стать трудным. Паразит использует технику клика (clickjacking) и атакует смартфоны, планшеты с версиями Android 5.0 и выше. Следуя Google, эта угроза не может быть загружена из Google Play Store.

Удаление Android угрозы и подчинка вашего девайса

Когда ваш девайс заражен Android вирусом, вы можете столкнуться с этими проблемами:

- Потеря чувствительной информации. Вредоносные приложения, используемые для заражения Android OS, могут собирать различные данные, такие как контакты, логины, почту и другие важные сведения для атакующих

- Потеря денег. Большинство Android угроз способны отсылать сообщения, на премиум номера или подписывать пользователей на премиум сервисы. Это может привести до потери денег и других проблем.

- Проникновение вредоносного программного обеспечения. Android вирус может, угнать ваш девайс и заразить его другой угрозой. Он также может вызвать раздражительную рекламу, появляющиеся сообщения, и поддельные предупреждающие сообщения.

- Проблемы, связанные с производительностью. При заражении такой угрозой, вы можете заметить проблемы с нестабильностью системы, замедления и подобные проблемы.

Если вы думаете, что Android вирус уже прячется в вашем устройстве, мы настоятельно рекомендуем вам просканировать его с Reimage Reimage Cleaner Intego для планшетов и смартфонов. Это мощные антивирусы, которые способны обнаружить вредоносные файлы и другие опасные компоненты. Иногда вирусы блокируют программное обеспечение, чтобы избежать своего удаления. В этом случае, вам нужно перезапустить ваш Android девайс в безопасном режиме, перед запуском Android antivirus:

- Найдите кнопку питания и зажмите ее на несколько секунд, пока не увидите меню. Выберите выключить.

- Если вы увидите, окно, предлагающее вам перезагрузить ваш Android в Безопасном режиме, выберите OK.

Если это не сработает, просто выключите ваш девайс и включите его. Когда он включится, попытайтесь нажать и задержать кнопку меню, уменьшение громкости или увеличение громкостиe вместе, чтобы зайти в безопасный режим.

Вы также можете попробовать выполнить удаление Android вируса вручную, удалив вредоносное приложение. Однако, вы должны быть очень осторожны, пытаясь сделать это, потому что вы можете удалить полезные файлы и приложения. Для ручного удаления Android вируса, пожалуйста, следуйте этим шагам:

- Перезапустите ваше устройство в безопасном режиме с помощью шагов, приведенных выше.

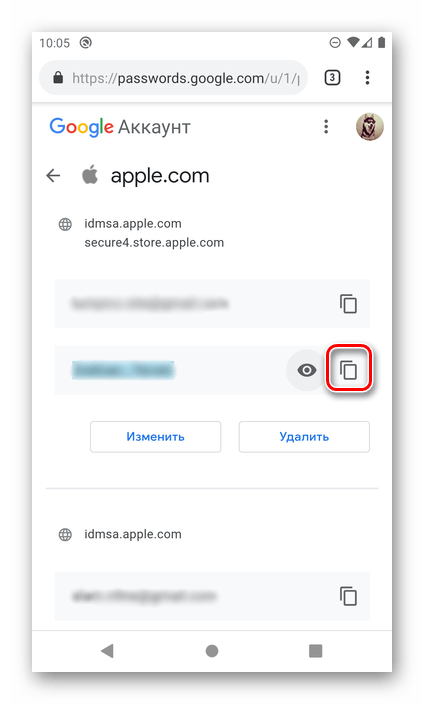

- В безопасном режиме, зайдите в Настройки. Там, нажмите на приложения или менеджер приложений (в зависимости от вашего девайса, это может отличаться).

- Тут, найдите вредоносные приложения и удалите их всех.

Мы также рекомендуем выключить опцию, которая позволяет установку приложений, что принадлежат к неизвестным ресурсам. Для этого, зайдите в Настройки -> Безопасность. Там выключите эту опцию.

Обновленные инструкции для удаления Android вируса:

Если ничто не поможет вам удалить Android угрозу с вашего телефона или планшета, вы должны обновить их к начальным настройкам Для этого выполните эти шаги:

- Нажмите на иконку настройки на вашем устройстве. Вы можете найти это среди других приложений.

- Выберите конфиденциальность (или персональность) и сброс к заводским настройкам (это может звучать также, заводский сброс данных, резервное копирование & обновление, и т.д.). Мы рекомендуем выбрать восстановить мои данные, чтобы предотвратить их потерю.

- Нажмите обновить устройство для удаления Android вируса и другие хранилища на вашем устройстве.

Предложение Сделать! Загрузить

Reimage Счастье

Гаранти-

ровано Загрузить

Intego Счастье

Гаранти-

ровано Совместимость с Microsoft Windows Supported versions Совместимость с OS X Supported versions Что делать, если не удалось?

Если вам не удалось удалить вирусные повреждения с помощью Reimage Intego, задайте вопрос в нашу службу поддержки и предоставьте как можно больше подробностей. Reimage Intego имеет бесплатный ограниченный сканер. Reimage Intego предлагает дополнительную проверку при покупке полной версии. Когда бесплатный сканер обнаруживает проблемы, вы можете исправить их с помощью бесплатного ручного ремонта или вы можете приобрести полную версию для их автоматического исправления.

В этом году американский финансово-экономический журнал Forbes сообщал, что на бюджетных смартфонах на базе Android «из коробки» установлен вирус под названием Triada. Теперь и компания Google подтвердила о существующей угрозе для мобильных устройств, базирующихся на ОС поискового гиганта.

Компания оповестила предприятия о проблеме, а те, в свою очередь, пообещали удалить Triada со всех устройств.

История вируса Triada

Впервые Triada был обнаружен исследователями «Лаборатории Касперского» в 2016 году. Компания называла вирус одним из самых продвинутых мобильных вирусов, которых когда-либо видели аналитики вредоносных программ. Сам вирус размещает рекламу на смартфоне и рассылает с него спам.

До 2017 года Triada существовал в основном в оперативной памяти смартфона (RAM), используя root-привилегии для замены системных файлов вредоносными. Но в 2017 году вирус Triada стал проникать в Android-смартфоны ещё на этапе производства.

Как Triada проникает в смартфоны?

Дело в том, что зачастую у производителей дешевых китайских смартфонов нет собственного отдела для разработки ПО, поэтому они обращаются к третьим лицам для его создания.

Заражение вирусом происходит в обход производителя – программное обеспечение делают сторонние разработчики, злоумышленники их атакуют и заражают «прошивки», разработчик возвращает готовое ПО производителю с уже предустановленным вирусом. Таким образом скрытый вирус может устанавливаться не только при производстве смартфона, но и при апдейте его ПО.

Устройства каких производителей могут иметь вирус Triada?

Вирусом Triada заражены 42 бюджетные модели смартфонов, в основном продаваемые в Китае. Согласно отчету Dr. Web, это мобильные устройства не очень известных брендов, таких как Leagoo, Doogee, Vertex, Advan, Cherry Mobile и , Nomu.

Фото: iStock

Фото: iStock

Компания Google обнаружила предустановленный вирус в смартфонах на платформе Android. Речь идет о трояне Triada, который позволяет рассылать спам-сообщения на устройства.

Google раскрыл схему, когда хакеры встраивали вирусы в смартфоны операционной системы Android на этапе производства, таким образом гаджеты были заражены еще до активации. В Google установили, что мошенники использовали программы семейства Triada. Они предназначены для размещения рекламы на устройстве и рассылки спам-сообщений.

Атака происходила через сторонних поставщиков программного обеспечения. При этом вирус возможно установить как при производстве, так и при скачивании обновлений. Специалисты Google не уточнили, смартфоны каких производителей подверглись атаке Triada.

Читать также

Враг у ворот. Всё, что бизнесу нужно знать о кибербезопасности

В конце марта в Group-IB сообщили, что хакер из России создал вирус, нацеленный на мобильные приложения крупнейших международных банков. Речь идет о мобильном трояне Gustuff на платформе Android. Задача вируса заключалась в выводе фиатных (традиционных) денег и криптовалюты со счетов пользователей.

В конце мая на аукционе анонимному покупателю был продан ноутбук 2008 года с набором из шести худших компьютерных вирусов и вредоносных программ за $1,3 млн в качестве объекта искусства.

Подписывайтесь на наш канал в Telegram: @incnews

Добавлен в вирусную базу Dr.Web: 2017-03-18

Описание добавлено: 2017-07-27

- 7ed01280dd254b063fecfdbf1da773df7738120a

Троянская программа для ОС Android, встроена в системную библиотеку libandroid_runtime.so на уровне исходного кода. В методе println_native класса android.util.Log (core/jni/android_util_Log.cpp проекта platform/frameworks/base) был добавлен дополнительный вызов:

В результате указанная функция вызывается каждый раз, когда какое-либо приложение на зараженном мобильном устройстве выполняет запись в системный журнал.

Первоначальный запуск Android.Triada.231 происходит при вызове этой функции в процессе Zygote. Троянец расшифровывает строки с данными, которые он использует для работы, а также выполняет проверку версии API операционной системы и среды исполнения, в которой он запущен. Если это виртуальная машина Dalvik, Android.Triada.231 перехватывает в оперативной памяти метод onCreate класса Application, выполняя патч структуры jmethodID, которая соответствует этому методу. Патч производится таким образом, что метод помечается как native. Затем троянец вызывает класс RegisterNatives.

С использованием метода java.lang.System.setProperty вредоносная программа изменяет следующие системные свойства:

- os.config.ppgl.dir – название рабочего каталога троянца (/data/configppgl для виртуальной машины Dalvik и /sdcard/.SDAndroid для виртуальной машины ART);

- os.config.ppgl.version – параметр со значением «1.3.3»;

- os.config.ppgl.status – параметр со значением «working»;

- os.config.ppgl.cd – параметр, переданный троянской функции (в описываемом образце имеет значение «M5 Plus Lte»).

После этого Android.Triada.231 создает свой рабочий каталог.

Так как при запуске приложений их процессы ответвляются от процесса Zygote, в них автоматически попадает и код троянца вместе с расшифрованными при его первом запуске строками и инициализированными переменными.

Некоторые вирусы умеют перехватывать Рут-права для своих целей и впоследствии могут загружать на телефон другие приложения и другие вирусы, в частности Триаду. Triada – один из самых сложно обнаруживаемых вирусов в системе Андроид. Давайте рассмотрим, как удалить Triada, и как предотвратить попадание вирусов в телефон.

Как удалить Triada с Andro >Мы советуем всегда устанавливать новые обновления операционной системы, потому что каждая версия более защищена, чем предыдущая. Каждую новую версию разработчики стараются сделать менее уязвимой.

Как обновляться вы можете узнать здесь.

Бывали случаи, когда даже в официальном магазине Гугл попадались трояны. Поэтому стоит обезопасить себя антивирусом.

Триада пробирается в самые сокровенные места и может заблокировать работу вашего устройства. Триада способна внедриться в шаблон всех приложений и заменить любой системный файл. Вирус может подменить реквизиты оплаты игры и совершить другие финансовые операции, которые вы, скорее всего, не заметите.

Как удалить вирус Триада (Triada) с Андроида, если устройство пока нормально функционирует:

- Скачайте специальную разработку Dr.Web (пробной версии хватит)

- Проанализируйте файлы и удалите вирус

Если вирус заблокировал устройство:

Если вы уверены, что Триада есть на вашем телефоне, но ни один антивирус её не находит, перепрошейте гаджет или сделайте Hard Reset.

Поделитесь в комментариях своим опытом уничтожения Триады.

Xakep #248. Checkm8

Специалисты компании «Доктор Веб» предупредили, что 42 модели бюджетных Android-смартфонов заражены банкером Triada (Android.Triada.231) прямо «из коробки».

Еще в июле 2017 года исследователи «Доктор Веб» сообщили о том, что банковский троян семейства Triada был обнаружен в прошивках смартфонов Leagoo M5 Plus, Leagoo M8, Nomu S10 и Nomu S20. Малварь Android.Triada встраивается в системный процесс Zygote, который отвечает за старт программ на мобильных устройствах. За счет заражения Zygote вредонос внедряется в процессы всех работающих приложений вообще, получает их полномочия и функционирует с ними как единое целое.

Хотя другие образчики данного семейства, ранее обнаруженные исследователями, пытались получить root-привилегии для выполнения вредоносных операций, троян Android.Triada.231 встроен в системную библиотеку libandroid_runtime.so на уровне исходного кода. В результате вредоносное приложение «поселяется» непосредственно в прошивке инфицированных мобильных устройств уже на этапе производства, то есть пользователи становятся обладателями зараженных смартфонов «из коробки».

Теперь эксперты сообщили, что с момента обнаружения вредоносной программы перечень моделей зараженных устройств пополнился и в настоящий момент насчитывает более 40 наименований. Стоит сказать, что компания «Доктор Веб» уведомила о проблеме производителей зараженных устройств еще летом прошлого года, но малварь по-прежнему попадает на новые модели смартфонов. Например, теперь она была найдена на смартфоне Leagoo M9, который был анонсирован в декабре 2017 года.

Проведенное расследование показало, что троян попал в прошивку по просьбе партнера Leagoo, неназванной компании-разработчика из Шанхая. Эта организация предоставила одно из своих приложений для включения в образ операционной системы мобильных устройств, а также дала инструкции по внесению стороннего кода в системные библиотеки перед их компиляцией. К сожалению, эта сомнительная просьба не вызвала у производителя подозрений, и троян беспрепятственно проник на смартфоны.

Анализ приложения, которое компания-партнер предложила добавить в прошивку Leagoo M9, показал, что оно подписано тем же сертификатом, что и троян Android.MulDrop.924, обнаруженный специалистами в 2016 году. Теперь эксперты полагают, что разработчик, попросивший внести дополнительную программу в образ операционной системы, может быть прямо или косвенно причастен к распространению Android.Triada.231.

В настоящее время банкер был обнаружен в прошивке следующих смартфонов:

При этом эксперты предупреждают, что этот список не является окончательным, и перечень инфицированных моделей смартфонов может оказаться гораздо шире. Зараженные банкером устройства продают в России, Польше, Индонезии, Китае, Мексике, Казахстане, Сербии.

Исследователи резюмируют, что такое широкое распространение трояна говорит о том, что многие производители Android-устройств уделяют слишком мало внимания вопросам безопасности, и внедрение троянского кода в системные компоненты из-за ошибок или злого умысла может быть весьма распространенной практикой.

UPD. 20.03.2018

Представители компании mPTech, производящей устройства под брендом HAMMER, выпустили официальное заявление, согласно которому модель HAMMER Energy, а также другие устройства HAMMER, myPhone и партнеров компании, не заражены банкером Triada. Компания уверяет, что все устройства на Android 6.0 и 7.0 абсолютно чисты. Согласно документу, зараженные модели были обнаружены еще в 2016 году, но эту проблему быстро ликвидировали и с начала 2017 года не было зафиксировано ни одного случая заражения «из коробки».

Добавить комментарий